はじめに

企業のセキュリティ対策において、現状を客観的に診断・評価する「セキュリティアセスメント」の重要性が高まっています。その中でも、ISMS/ISO27001認証取得において必須とされる「リスクアセスメント」は、最も多くの工数を要する重要なプロセスです。

リスクアセスメントの適切な実施は、単なる審査合格のためだけではなく、組織固有のリスクにもとづいた最適なセキュリティ管理体制を構築するうえで不可欠な取り組みといえます。

本記事では、難解と思われがちな「リスクアセスメント」について、実務で即活用できる手順を4つのステップに分けて平易に解説します。具体的なサンプル事例や計算式を用いながら、初心者の方でも理解しやすい構成でお届けします。

- セキュリティアセスメントにおけるISMSの位置づけ

- 情報資産の洗い出しからリスク対応までの具体的な4ステップ

- 【事例】リスク値(重要度・発生率・脆弱性)の計算方法

- 形骸化させないための効率的な運用ポイント

また、ISMS認証の取得には、リスクアセスメント以外にも膨大な準備が必要です。そこで、全体の工程を網羅した「ISMS認証取得ToDoリスト」をご用意しました。タスクの漏れを防ぎ、スムーズな準備を進めるために、ぜひ無料でダウンロードしてご活用ください。

セキュリティアセスメントにおけるISMSの位置づけ

ここでは、基本用語の定義と、セキュリティアセスメントにおけるISMSの位置づけを整理します。

セキュリティアセスメントとは

セキュリティアセスメントとは、組織が保有する情報資産にまつわるリスクを特定し、分析・評価するプロセスの総称です。

この評価結果にもとづき、「リスクを除去するのか、あるいは許容範囲まで低減させるのか」といった具体的な対策方針を決定します。これらを適切に実施することで、以下のようなメリットがあります。

- 情報資産の保護:重要情報や個人情報を、脅威から適切に守ることができます。

- セキュリティインシデントの防止:脆弱性を把握することで、情報漏えいなどのトラブルを未然に防ぎます。

- 社会的信頼の獲得と事業機会の拡大:取引先や顧客からの信頼を高め、入札要件などビジネス上の優位性を確保できます。

ISMSにおけるリスクアセスメント

このセキュリティアセスメントを、国際規格(ISO/IEC 27001)にもとづいて体系化したプロセスが「ISMSのリスクアセスメント」です。

ISMSでは、その目的の一つに「リスクを適切に管理しているという信頼を利害関係者に与えること」を掲げています。そのため、組織が抱えるリスクを分析し、そのリスクが許容できるかを決定する一連のプロセスの実施を、重要な要求事項として定めています。

したがって、ISMSのリスクアセスメントを学ぶことは、最も標準的で信頼性の高いセキュリティ管理手法を身につけることと言えます。

【4ステップ】ISMSリスクアセスメントの実施手順

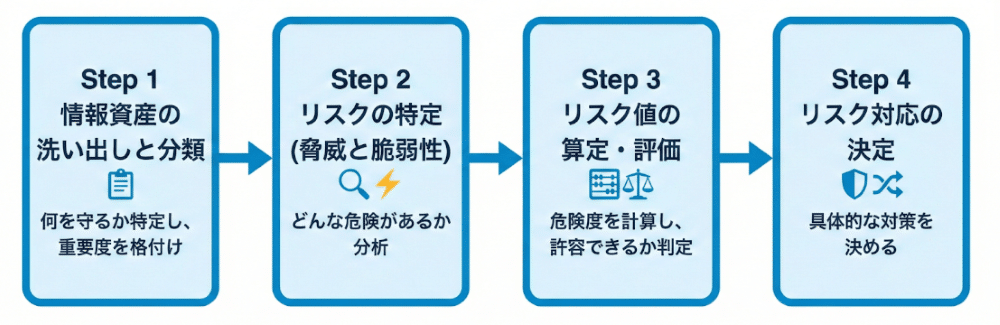

IISMSのリスクアセスメントは、大きく分けて以下の4つのステップで進行します。全体の流れを把握し、効率的な評価を進めましょう。

ここでは、具体的なイメージを持っていただくためのサンプル事例として、「インターネットに接続された事務用PC」を例に挙げ、その評価・運用の進め方を詳しく解説します。

ステップ1:情報資産の洗い出しと分類

まず、組織が保有する「守るべきもの(情報資産)」を特定します。

ここでの「情報資産」とは、顧客データや設計図といった「価値ある情報」だけを指すのではありません。それらを記録する媒体(用紙・HDD)、処理を行う端末、動作させるソフトウェア、さらには情報を扱う人員やドキュメントまでを含めた「情報を取り扱う仕組み」の全体を指します。

洗い出しのポイント

資産の特定にあたっては、各部署の担当者が実際の業務フローに沿って洗い出すことで、抜け漏れを最小限に抑えることができます。抽出した資産は「情報資産管理台帳」へと集約し、「機密性・完全性・可用性(CIA)」の3つの観点から、それぞれの重要度を格付け(分類)します。

- 機密性 (Confidentiality) :許可された者だけが情報にアクセスできること(情報の漏えいを防ぐ)。

- 完全性 (Integrity) :情報が正確で、改ざんや欠落がない状態を保つこと(情報の誤りを防ぐ)。

- 可用性 (Availability) :情報が必要なときにすぐに利用できること(システム停止などを防ぐ)

ステップ2:リスクの特定(脆弱性と脅威の分析)

洗い出した資産ごとに、どのようなリスクが潜んでいるかを特定します。ここではリスクを構成する「脆弱性」と「脅威」という2つの要素に分解して考えます。

- 脆弱性:脅威につけ込まれる「組織の弱み」です。 (例:OSの更新未実施、セキュリティソフトの未導入、持ち出しルールの未整備、など)

- 脅威:資産に損害を与える「外部・内部の要因」です。 (例:マルウェア感染、デバイスの紛失、不正アクセス、地震などの自然災害、など)

この「脆弱性」に「脅威」が入り込むことで、リスクが顕在化するという因果関係を整理することが重要です。

ステップ3:リスク値の算定・評価【計算事例】

特定したリスクの「危険度」を客観的に測るため、数値化(リスク値の算出)を行い、そのリスクが許容範囲内かどうかを評価します。

- リスク値 = 資産の重要度 × 発生可能性(脅威) × 脆弱性

例として、「インターネットに接続された事務用PC」のリスク値を計算してみましょう。

※各レベルは1〜3の3段階評価とします。

重要度の決定

資産の重要度を「CIA」の3視点で評価し、その最大値を「重要度レベル」として採用します。

- 機密性:3(個人情報を含み、関係者のみ閲覧可能)

- 完全性:1(改ざんされてもバックアップから復旧可)

- 可用性:1(1日程度の停止であれば業務代替が可能)

⇒ 重要度レベル:3(各要素の最大値を採用)

発生可能性(脅威)の決定

サイバー攻撃や災害、人的ミスなどのリスク要因が実際に発生する確率から、脅威の「発生可能性」を評価します。

- インターネットに常時接続されており、標的型攻撃メール等の受信やサイバー攻撃を受けるリスクが恒常的に存在する。

⇒発生可能性レベル:2(中程度:10〜60%)

脆弱性の決定

現状の対策状況を確認し、脅威に対する「脆弱性」を評価します。

・ウイルス対策ソフトの導入、OSの自動更新設定、およびワイヤーロックによる物理的盗難対策を完了している。

⇒脆弱性レベル:1(適切な管理下にあり、弱点は極めて少ない)

リスク値の算出

算出された各数値を掛け合わせ、最終的なリスク値の算定と評価を行います。

⇒3 (重要度) × 2 (発生可能性) × 1 (脆弱性) = 6

リスク評価(判定)

算出した「6」という値が、あらかじめ組織で定めた「リスク受容基準」を満たしているかを確認します。

判定基準(例):

・12以上:要対策(リスク低減措置が必要)

・11以下:受容可能(現状の管理体制を維持)

判定結果: 今回は「6」であり、受容基準値内であるため、「新たな追加対策は不要(現状維持)」と判断します。

ステップ4:リスク対応の決定

リスク評価の結果、基準値を超えた「リスクが高い」情報資産については、具体的なリスク対応計画を策定する必要があります。対応方針には、以下の4つの選択肢があります。

- リスク低減:対策を強化し、リスクを許容範囲内まで下げます(例:暗号化ソフトの導入、多要素認証の採用、物理的な鍵の設置、など)。

- リスク回避:リスクの原因となる活動そのものを中止・変更します(例:個人情報のUSB持ち出しを全面禁止する、不要な古いデータを破棄する、など)。

- リスク移転:契約や保険を利用して、リスクを第三者に転嫁・共有します(例:サイバー保険への加入、セキュリティレベルの高い外部ベンダーへの業務委託、など)。

- リスク保有:対策費用が効果を上回る場合やリスクが極めて低い場合、対策を行わずリスクを保有します(例:対策コストが資産価値を大きく上回るため、現行の監視体制のまま運用を続ける、など)。

ISMS認証取得の全体像を確認する

リスクアセスメントはISMS構築における極めて重要なプロセスですが、あくまで全体の一部に過ぎません。認証取得までには、規定の策定や内部監査など、多岐にわたるタスクが控えています。

そのため、LRMでは認証取得までに必要な全タスクを網羅した「チェックリスト」をご用意しましたので、ぜひご活用ください。

リスクアセスメントがうまくいかない原因と効率化のコツ

リスクアセスメントを実施しても、「工数をかけた割に効果が乏しい」「形骸化している」という悩みを抱える組織は少なくありません。

なぜ、アセスメントが「形式的な作業」に陥ってしまうのでしょうか。その主な原因と、形骸化を防ぐための具体的な解決策について詳しく解説します。

よくある失敗:手法を複雑にしすぎる

すべての情報資産に対して「詳細リスク分析」を適用しようとすると、膨大な工数と時間を要してしまいます。

効率的に進めるコツは、分析手法を使い分けることです。まずは、一般的な対策基準を一律に適用する「ベースラインアプローチ」を基本とし、その中でも特に機密性が高いなどの「重要資産」に絞って「詳細リスク分析」を行う。このように強弱をつけたアプローチが、実効性を高める鍵となります。

評価基準が曖昧

評価基準が曖昧だと、「発生可能性:中」が具体的にどの程度の頻度を指すのか、担当者ごとに判断が分かれてしまい、結果にブレが生じます。

これを防ぐためには、「年1回以上の発生が見込まれる場合は発生可能性レベル3(高)」「OSのサポート期限が切れている場合は脆弱性レベル3(大)」といった、具体的かつ定量的な判断基準をあらかじめ定義しておくことが重要です。誰が評価しても同じ結果になる「共通の物差し」を作成することで、アセスメントの信頼性が高まります。

専門家のノウハウを活用する

自社のみで全ての基準を策定し、適切に運用し続けるには多大な労力が必要です。

「どこまでの対策で審査に合格できるのか」「他社の一般的な水準はどうなのか」といった判断に迷う場合は、ISMS運用の専門家であるコンサルタントの支援を受けることも非常に有効な手段です。

LRMはISMS認証取得コンサルティングの豊富な実績があります。ぜひ一度ご相談ください。

まとめ

ISMSリスクアセスメントは、組織の情報セキュリティレベルを底上げするための、具体的かつ極めて強力な手法です。

導入当初は工数がかかるように感じるかもしれませんが、一度評価基準を明確にし、運用をモデル化してしまえば、次年度以降のプロセスは大幅に効率化できます。

自社の実情や業務フローに即した、無理のない持続可能なリスク評価体制を構築していきましょう。

ISMS認証取得・運用でお悩みの方へ

「まずは自社主導で準備を進めてみたい」という実務担当者の方に向けて、全工程を網羅した「ISMS認証取得ToDoリスト」もご用意しています。自社の状況に合わせ、最適なサポートやツールをぜひご活用ください。

また、LRMでは、ISMS認証取得コンサルティングを行っております。これからISMS認証取得をお考えの方は、ぜひLRMにご相談ください。

関連記事