今やサイバー攻撃は大企業だけでなく中小企業もターゲットとなっています。サプライチェーンの隙を突いたサイバー攻撃も年々増加し、その対策として取引先から厳しいセキュリティ基準を求められるケースも急増しています。

そのような状況の中で、2026年3月に独立行政法人情報処理推進機構(以下、IPAと記載)より「中小企業の情報セキュリティ対策ガイドライン」が改訂され、「第4.0版」が公開されました。

近年、ランサムウェアによる被害が情報漏えいにとどまらず事業活動の停止へと拡大していることや、サプライチェーンの隙を突いたサイバー攻撃が急増している状況を受け、本ガイドラインは最新の環境変化を反映してアップデートされました。

本記事では、最新の「第4.0版」において第3.1版から何が追加・変更されたのかを明確にし、中小企業が今すぐ取り組むべきセキュリティ対策の実践ステップを分かりやすく解説します。「中小企業の情報セキュリティ対策ガイドライン」の内容をおさえ、自社の守りを固める準備を進めましょう。

また、LRMでは経済産業省が進めているサプライチェーン全体でのサイバーセキュリティ対策の強化に向けた「セキュリティ対策評価制度(SCS評価制度)」のコンサルティング支援サービスを提供しています。制度対応が不安な企業へ、既存規程とのギャップ分析から実装まで専門家が徹底サポートします。ぜひご相談ください。

なぜ今「ガイドライン」の再確認が必要なのか?

2025年5月、IPAにより「2024年度 中小企業における情報セキュリティ対策に関する実態調査」の結果が公表されました。

本報告書では巧妙化するサイバー攻撃がサプライチェーン全体に及ぼす影響を踏まえ、国内企業の防御体制や意識の変遷を多角的に分析しており、中小企業が直面するシビアな現状を浮き彫りにしています。この結果から、中小企業においてもビジネス環境の変化に合わせ、セキュリティに対する認識をアップデートしていく必要があります。

取引先にも被害が波及する「サイバードミノ」の脅威

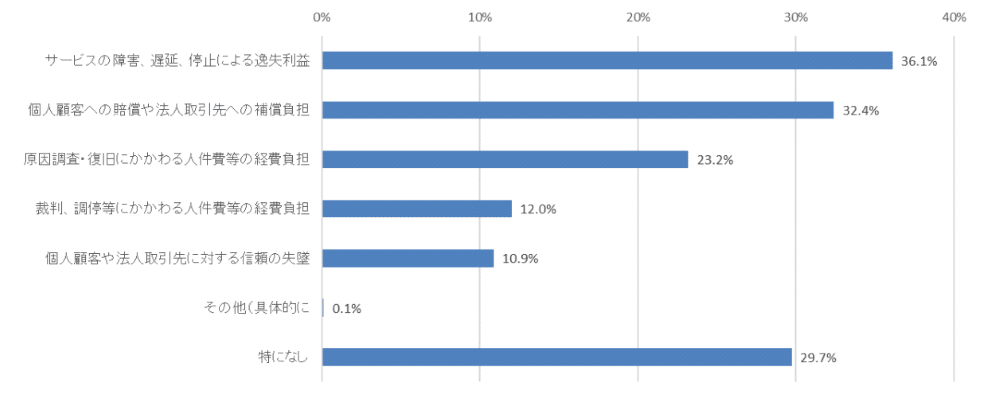

この調査の中で、2023年度にサイバーインシデントの被害に遭った企業のうち、約7割(70.3%)が「取引先に何らかの影響を及ぼした」と回答しています。ひとたび自社がサイバー攻撃を受ければ、その被害は自社内にとどまらず、取引先へと連鎖的に波及する「サイバードミノ」現象が起きています。

具体的な影響としては、以下のような深刻な事態が報告されています。

- サービスの障害、遅延、停止による逸失利益(36.1%)

- 個人顧客への賠償や法人取引への補償負担(32.4%)

- 原因調査・復旧にかかわる人件費等の経費負担(23.2%)

引用元:IPA「2024年度 中小企業における情報セキュリティ対策に関する実態調査-報告書-」(2025年5月)を加工して作成

大手企業の60%以上が「契約条項へのセキュリティ要求事項の追加」を実施

サプライチェーン全体を脅かすリスクに対し、発注元である大手企業は対策を急いでいます。

同報告書より、従業員数301人以上かつCISO(最高情報セキュリティ責任者)等を設置している国内企業への調査では、サプライチェーンセキュリティ対策として、約6割(60.5%)の企業が「契約条項へのセキュリティ要求事項の追加」を実施していることが明らかになりました。また、「セキュリティ要請に応じたことが取引につながった大きな要因だった」と回答した企業は約4割に上っており、裏を返すと、対策を怠れば既存の取引を打ち切られたり、新規案件の獲得機会を失ったりする可能性が高いと言えます。

これはサプライチェーン全体で求められるセキュリティレベルが高まっていることの裏付けであり、大手企業と取引を行う中小企業にとって、セキュリティ体制の整備は「努力目標」ではなく、「取引を継続するための必須条件」になりつつあると言えます。

新しい脅威:AIの利用によるサイバーリスクから自社と取引先を守るには

2026年1月に公開されました「情報セキュリティ10大脅威 2026【組織】」の第3位に【AIの利用をめぐるサイバーリスク】が初めてランクインしました。これは生成AIの急速な普及に伴い、AIを利用した攻撃も増加していることを意味しています。

例えば、フィッシングメールの文面作成に生成AIが悪用されるケースではこれまで違和感のある日本語が「偽物」を見分けるフックでしたが、AIにより自然で巧みな文章が量産され、誤操作を誘発する精度が飛躍的に高まっています。さらに、専門スキルを持たない攻撃者がAIを用いてマルウェアを作成した事例も報告されており、攻撃のハードル自体が下がっています。

こうした「未知の脅威」が次々と現れる今、セキュリティ対策を見直す機会としてガイドラインの再認識が強く推奨されます。

| 順位 | 「組織」向け脅威 | 初選出年 | 取り扱い |

|---|---|---|---|

| 1 | ランサム攻撃による被害 | 2016年 | 11年連続11回目 |

| 2 | サプライチェーンや委託先を狙った攻撃 | 2019年 | 8年連続8回目 |

| 3 | AIの利用をめぐるサイバーリスク | 2026年 | 初選出 |

| 4 | システムの脆弱性を悪用した攻撃 | 2016年 | 6年連続9回目 |

| 5 | 機密情報を狙った標的型攻撃 | 2016年 | 11年連続11回目 |

| 6 | 地政学的リスクに起因するサイバー攻撃(情報戦を含む) | 2025年 | 2年連続2回目 |

| 7 | 内部不正による情報漏えい等 | 2016年 | 11年連続11回目 |

| 8 | リモートワーク等の環境や仕組みを狙った攻撃 | 2021年 | 6年連続6回目 |

| 9 | DDos攻撃(分散型サービス妨害攻撃) | 2016年 | 2年連続7回目 |

| 10 | ビジネスメール詐欺 | 2018年 | 9年連続9回目 |

引用元:IPA「情報セキュリティ10大脅威 2026」(2026年1月)を加工して作成

IPA「中小企業の情報セキュリティ対策ガイドライン」の第3.1版から第4.0版への変更点・追加点

第4.0版では、基本的な構成(経営者編・実践編)を維持しつつ、より実践的で効果の高いサイバーセキュリティ対策を進められるよう、以下の重要な見直しが行われました。

基本対策が「情報セキュリティ5か条」から「6か条」へ拡大

これまで、中小企業が初めに取り組むべき基本対策として定着していた「情報セキュリティ5か条」に、新たに「バックアップを取ろう!」が追加され、「情報セキュリティ6か条」となりました。

これは、「情報セキュリティ10大脅威」で上位を占めるランサムウェア攻撃への対策として、また事業継続計画(BCP)の観点からもデータのバックアップが極めて重要であるためです。

No1. OS やソフトウェアは常に最新の状態にしよう!

No2. ウイルス対策ソフトを導入しよう!

No3. パスワードを強化しよう!

No4. 共有設定を見直そう!

No5. バックアップを取ろう!

No6. 脅威や攻撃の手口を知ろう!

引用元:IPA「中小企業の情報セキュリティ対策ガイドライン第4.0版」(2026年3月)を加工して作成

「自社診断25項目」等の見直しと「人材確保・育成ガイドブック」の追加

2024年度の「中小企業における情報セキュリティ対策に関する実態調査」において、中小企業のウェブサイトやファイアウォールの導入率が比較的高いことが確認されました。そのため、第4.0版ではこれらの技術的対策を単に「導入する」だけでなく、確実に「定着・運用させる」という観点から、新たに以下の2項目が追加されています。

- ネットワーク管理:外部から内部ネットワークへの不要な通信を適切に遮断し、境界を防護できているか。

- ウェブサイト管理:自社のウェブサイトを安全に構築・運用し、改ざんや情報漏えいを防げているか。

「物理的なアクセス管理」や「従業員の情報セキュリティ意識」に関する既存の項目についても、内容の趣旨を維持しつつ、より実効性が上がるよう関連項目の整理が行われました。これにより、自社のセキュリティレベルをより正確に、かつ現在のサイバー脅威に合わせて可視化できるようになっています。

人材不足を補う付録「セキュリティ人材確保・育成の実践ガイドブック」

また、中小企業がセキュリティ対策を進める上で最大の障壁となっているのが「ITやセキュリティを担う人材の不足」です。この課題を直接的に支援するため、第4.0版では新たに付録1として「中小企業のためのセキュリティ人材確保・育成の実践ガイドブック」が追加されました。

これは、2025年5月に経済産業省の「サイバーセキュリティ人材の育成促進に向けた検討会」で示された実践的方策ガイドをもとに作成されたものです。ガイドブックの中では、各企業が目指すセキュリティレベル(STEP1〜4)に応じて、どのようなスキルを持った人材が必要か、そしてその人材をどのように社内で確保・育成していくべきかが解説されています。

「経験者の中途採用」や「無料の教材・コンテンツの活用」といった方策から、外部の専門家(ITコーディネータや情報処理安全確保支援士など)をどう活用すべきかという取組事例までが豊富に紹介されており、「対策の必要性はわかるが、誰に任せればよいか分からない」という中小企業の切実な悩みを解決するための強力なサポートツールとなっています。

新たな「サプライチェーン強化に向けたセキュリティ対策評価制度」の取り込み

経済産業省および内閣官房国家サイバー統括室が検討を進めている「サプライチェーン強化に向けたセキュリティ対策評価制度(SCS評価制度)」の基本的な考え方が取り込まれ、第2部(実践編)が全面的に改訂されました。 これにより、組織的な対策や技術的な防御策の考え方が整理され、将来的に取引先から求められるセキュリティ評価(★3や★4)に向けたロードマップがより描きやすくなりました。

また、LRMでは経済産業省が進めているサプライチェーン全体でのサイバーセキュリティ対策の強化に向けた「セキュリティ対策評価制度(SCS評価制度)」の★4取得に向けて、コンサルティング支援サービスを提供しています。ぜひご相談ください。

経営者編・実践編の役割と活用ステップ(第4.0版対応)

ガイドラインは「第一部 経営者編」と「第二部 実践編」で構成されており、自社の状況に合わせて段階的にステップアップできる仕組みになっています。

第一部「経営者編」:経営者のリーダーシップと3原則

情報セキュリティの確保に向けて、担当者任せにするのではなく経営者自身が以下の「3原則」を認識し、組織を主導する方針は変わりません。

- 情報セキュリティ対策は経営者のリーダーシップで進める:現場の利便性とのバランスを取りながら、事業に見合った対策の実施を経営者が意思決定します。

- 委託先の情報セキュリティ対策まで考慮する:業務を委託する場合、委託先で情報漏えいが起きても自社の責任となるため、委託先の対策状況にも注意を払う必要があります。

- 関係者とは常に情報セキュリティに関するコミュニケーションをとる:顧客や取引先に対し、自社の対策方針を普段から明確に説明できるようにしておくことで、信頼関係を維持します。

第二部「実践編」:自社の状況に合わせて段階的にステップアップ

第二部「実践編」は、実務の責任者や担当者向けに、具体的な対策の進め方をステップアップ方式で解説しています。企業活動におけるITの活用度合いや、取引先から求められるセキュリティ要件など、企業の目指すべきレベルに応じて以下の4つのSTEPが設定されています。

- STEP1(土台作り):「情報セキュリティ6か条」を活用し、必要最低限の対策から始める。

- STEP2(自社の弱み把握と基本的対策):「自社診断25項目」を活用して弱みを把握し、基本方針を作成する。

- STEP3(組織的な取組強化と防御対策):必要に応じて外部専門家を交え、本格的な体制整備や技術的防御策を実施する。

- STEP4(高度で広範囲な技術的・包括的取組):リスク分析に基づく包括的な対策を実施する。

まずはStep1とStep2から着手し、組織のベースとなるセキュリティ体制を構築していきましょう。 STEP1とSTEP2をクリアすることで、IPAが推進する自己宣言制度「SECURITY ACTION」の「一つ星(★1)」および「二つ星(★2)」を宣言することができます。

- 一つ星(★1):「情報セキュリティ6か条」に取り組むことを宣言します。

- 二つ星(★2):「5分でできる!情報セキュリティ自社診断」で自社の状況を把握し、「情報セキュリティ基本方針」を定めて外部に公開したことを宣言します。

将来的に取引先から高度なセキュリティ要件(★3・★4)を求められた際にもスムーズに対応できるよう、まずはStep1・2を確実に実行しましょう。

「SECURITY ACTION」の新システム移行と今後のステップアップ

IPAが推進する自己宣言制度「SECURITY ACTION」は、2026年4月1日よりGビズIDを利用した新しい「SECURITY ACTION管理システム」へと移行します。これにより、補助金申請等で用いるGビズIDを使った安全なログインや、申込み情報の管理が容易になります。

【既に宣言済みの企業への影響と対応】

2026年3月以前に「一つ星」や「二つ星」を宣言済みの企業は、原則として宣言し直しの必要はありません。これまで通り、既存のロゴマークや自己宣言IDを利用でき、多くの補助金申請(上記特例を除く)にも引き続き活用できます。

ただし、運用上、以下の2点に注意して対応を進める必要があります。

- 第4.0版への準拠:既存の宣言企業であっても、「第4.0版の内容を踏まえて取り組みを進めていくこと」を宣言しているものとして取り扱われます。そのため、今回の新しい要件を自社の対策実施計画に組み込み、対応を進める必要があります。

- 情報変更時は新システムでの再申込みが必要:「一つ星から二つ星へのステップアップ」や「所在地・担当者などの登録情報変更」が生じた場合は、既存の手続きではなく、新システム上で新規に自己宣言の申し込みを行う必要があります

現在、経済産業省主導によるサプライチェーン全体でのセキュリティ水準向上を図るため、より実践的で専門家の確認や第三者評価を伴う新たな「サプライチェーン強化に向けたセキュリティ対策評価制度(★3〜★5)」の構築を進めています。

重要なポイントは、既存の「SECURITY ACTION」の★1および★2が、この新制度の基礎段階(★1・★2)として明確に位置づけられていることです。両者は相互補完的な制度として両輪で発展していく枠組みになっています。

発注元となる大手企業等は今後、サプライチェーンリスクの低減のために、取引先に対して★3や★4の評価取得を要請してくる可能性が高まっています。つまり、まずは「SECURITY ACTION」で★1・★2を自己宣言し、組織の基礎を固めておくことが、将来のビジネスを継続・拡大していくための不可欠な「第一歩」となります。

【実務者必見】ガイドライン準拠を形だけで終わらせない5つの実践ステップ

ステップ1:経営層を巻き込み「セキュリティは投資」という共通認識を作る

実務担当者が一人で孤軍奮闘するのは、最も避けたいパターンです。

まずは経営層に対し、対策の不備がシステム停止や取引先への被害波及(サイバードミノ)につながり、経営を揺るがす高額な損害賠償になり得ることを伝えましょう。セキュリティ対策は「コスト」ではなく事業継続の必須条件であることを説き、経営者自身のリーダーシップで予算や体制を確保してもらうことがすべてのスタートになります。

ステップ2:「自社診断」と「資産管理台帳」で現状とリスクを可視化する

「何を守るべきか」が曖昧なままでは、過剰な対策で現場が疲弊するか、致命的な穴を見逃すことになります。

第4.0版で最新の脅威に合わせて見直された「5分でできる!情報セキュリティ自社診断(付録3)」を活用し、自社の対策状況を客観的に点数化して弱みを把握しましょう。同時に「資産管理台帳(付録6)」を利用して自社のIT資産を洗い出し、リスクの大きさに応じて優先順位をつけることが重要です。

ステップ3:現場が守れるルールに翻訳し、「ハンドブック」で周知する

現場の業務実態を無視した厳しすぎるルールは、破られる可能性が高いです。

ガイドラインの「情報セキュリティ関連規程(サンプル)(付録5)」をベースに、自社の環境に合わせて無理のないルールへカスタマイズしましょう。そして、難しい規程をそのまま読ませるのではなく、従業員が取るべき具体的な行動をまとめた「情報セキュリティハンドブック(付録4)」を作成・配布し、社内への周知徹底を図ります。

ステップ4:新しい「6か条」の徹底と、新ガイドブックを用いた継続教育

AIを悪用した巧妙なフィッシング詐欺やランサムウェアなど、サイバー脅威は日々進化しているため、「一度教えたから大丈夫」は禁物です。

まずは第4.0版で追加された「バックアップを取ろう!」を含む新しい「情報セキュリティ6か条」を全社に徹底します。さらに、今回新たに追加された「セキュリティ人材確保・育成の実践ガイドブック(付録1)」を活用し、実務担当者のスキルアップや、外部の専門家(情報処理安全確保支援士など)をうまく活用する体制を作り、組織全体の意識を継続的にアップデートし続けましょう。

ステップ5:「SECURITY ACTION」の自己宣言と新評価制度へのステップアップ

社内の対策が進んだら、対外的なアピールと信頼獲得のために「SECURITY ACTION」を宣言しましょう。2026年4月からはGビズIDを利用した新システムへ移行し、オンラインでより簡単に申し込みやロゴマークの取得ができるようになります。

現在、政府はより高度な「サプライチェーン強化に向けたセキュリティ対策評価制度(SCS評価制度:★3〜★5)」の構築を進めており、今後取引先からこの上位評価の取得を求められる可能性が高まっています。まずは最新のガイドラインに準拠した★1・★2を確実に取得して組織の基礎を固めておくことが、将来のビジネスを拡大するための不可欠な第一歩となります。

また、セキュリティ対策評価制度(SCS評価制度)については「「セキュリティ対策評価制度」とは?★取得の条件と企業が今やるべき準備」に詳しく記載していますので、そちらも合わせてご覧ください。

まとめ:ガイドライン準拠のため教育は「コスト」ではなく「投資」

中小企業における情報セキュリティ対策は、単なる「コスト」ではなく、将来のビジネスを拡大し、顧客や取引先からの信頼を勝ち取るための重要な「投資」です。実際に、セキュリティ対策への取り組みや自己宣言を通じて「大手企業からの信頼が得られ受注数が増えた」「取引先との信頼関係が高まった」といった具体的な事業メリットを実感している企業も少なくありません。

しかし、最新の「ガイドライン第4.0版」に準拠したルール作りや「情報セキュリティ6か条」の導入を行っても、システムやルールを実際に運用するのは「人(従業員)」です。実態調査でも、多くの中小企業がセキュリティ人材の不足に悩んでおり、これまでの「割り当てられた研修を受けるだけ」の受動的な教育では、形骸化してしまい従業員の行動変容にはつながりません。

そこで企業に求めれられるのが、主体的・能動的に学ぶ姿勢を形成するセキュリティ教育です。

自社単独での教育や運用が難しい場合は、SaaS型の外部サービス(eラーニングや訓練ツールなど)を活用して実務者の管理工数を抑えることも有効な手段です。

LRMではセキュリティ教育のクラウドサービス「セキュリオ」を提供しています。「継続的かつ高頻度な教育の実施」を実現し、従業員の行動変容につなげることができます。

7日間の無料トライアルも実施できますので、ぜひご相談ください。